Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

الاتحاد الدولي للرياضة الجامعية يعيد الرياضيين الروس إلى مسابقاته

![الاتحاد الدولي للرياضة الجامعية يعيد الرياضيين الروس إلى مسابقاته]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

توقعاته لم تخطئ في النسخ الثلاث الأخيرة لكأس العالم.. خبير ألماني يتنبأ ببطل مونديال 2026

![توقعاته لم تخطئ في النسخ الثلاث الأخيرة لكأس العالم.. خبير ألماني يتنبأ ببطل مونديال 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وهبي يعلن قائمة منتخب المغرب النهائية لكأس العالم

![وهبي يعلن قائمة منتخب المغرب النهائية لكأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترتيب مفاجئ لمنتخب مصر بقائمة الأعلى قيمة تسويقية في المونديال

![ترتيب مفاجئ لمنتخب مصر بقائمة الأعلى قيمة تسويقية في المونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ميار شريف تبلغ الدور الثاني في رولان غاروس وتصطدم بكوكو غوف حاملة اللقب

![ميار شريف تبلغ الدور الثاني في رولان غاروس وتصطدم بكوكو غوف حاملة اللقب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شتوتغارت يكافئ نجمه المغربي الخنوس قبل كأس العالم

![شتوتغارت يكافئ نجمه المغربي الخنوس قبل كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هاري كين يتفوق على هالاند ومبابي ويتوج بجائزة الحذاء الذهبي للمرة الثانية

![هاري كين يتفوق على هالاند ومبابي ويتوج بجائزة الحذاء الذهبي للمرة الثانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هدف ماكتوميناي التاريخي يزين ورقة نقدية بمناسبة عودة اسكتلندا إلى كأس العالم

![هدف ماكتوميناي التاريخي يزين ورقة نقدية بمناسبة عودة اسكتلندا إلى كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

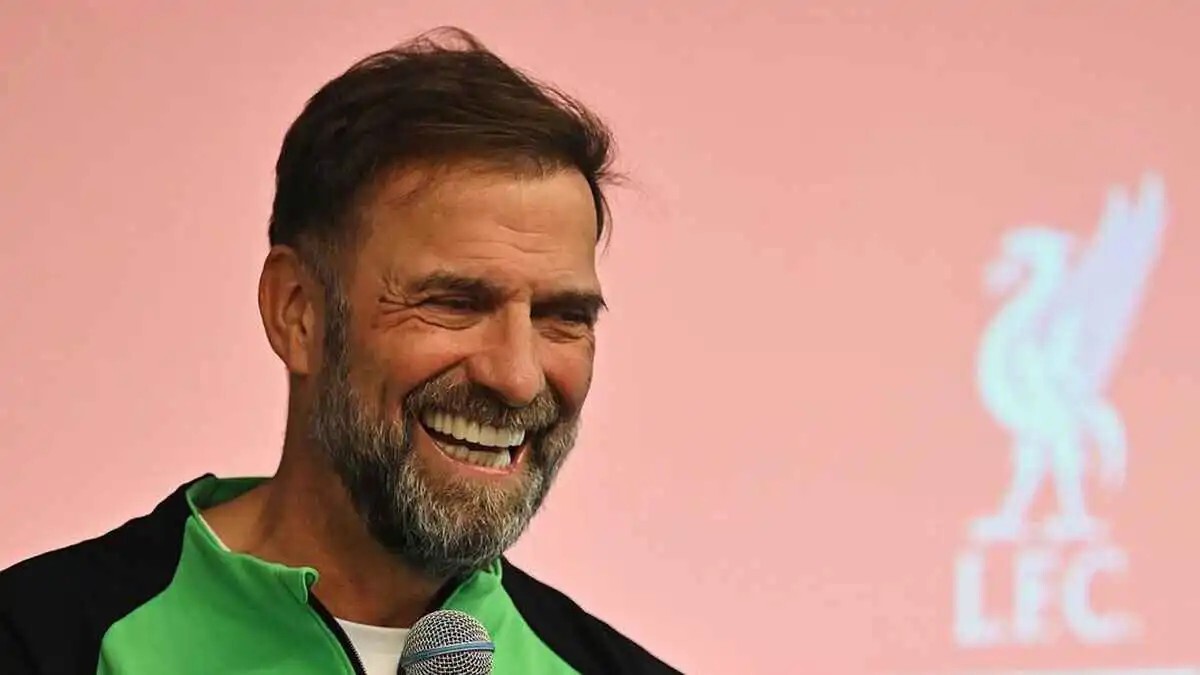

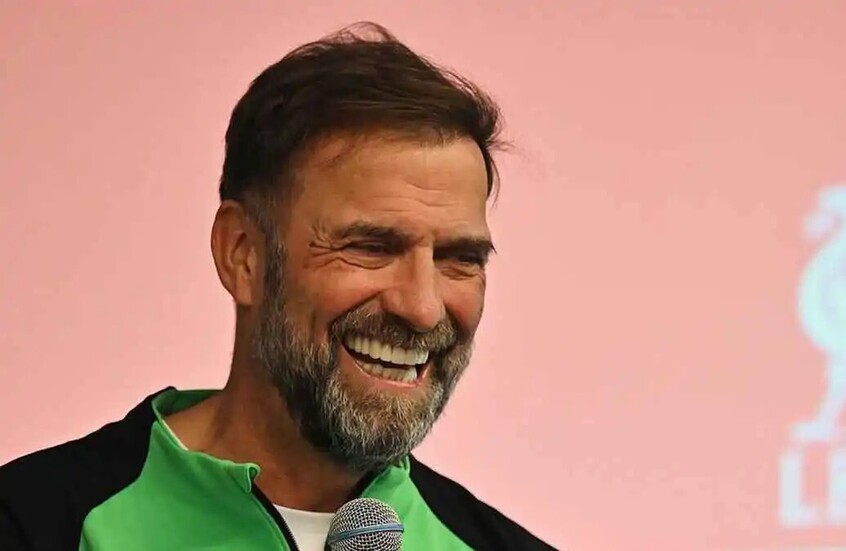

ليفربول يتواصل مع يورغن كلوب قبل أن يحسم مستقبل أرني سلوت

![ليفربول يتواصل مع يورغن كلوب قبل أن يحسم مستقبل أرني سلوت]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تأشيرات مرفوضة ورحلة ملغاة.. عراقيل أوروبية تواجه الجمباز الروسي قبل بطولة قارية

#اسأل_أكثر #Question_MoreRT STORIES

بالفيديو.. أطفال ليفربول يودعون محمد صلاح بطريقتهم الخاصة بعد مغادرة "الأنفيلد"

![بالفيديو.. أطفال ليفربول يودعون محمد صلاح بطريقتهم الخاصة بعد مغادرة "الأنفيلد"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

محادثات متطورة.. تركي آل الشيخ مرشح لامتلاك أحد الأندية الإنجليزية

![محادثات متطورة.. تركي آل الشيخ مرشح لامتلاك أحد الأندية الإنجليزية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خريطة سفر المنتخبات العربية في مونديال 2026.. راحة مصرية وإرهاق يطارد الجزائر والسعودية

![خريطة سفر المنتخبات العربية في مونديال 2026.. راحة مصرية وإرهاق يطارد الجزائر والسعودية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تطورات أزمة سرقة سعود عبد الحميد وتأخر انضمامه لمعسكر بلاده

![تطورات أزمة سرقة سعود عبد الحميد وتأخر انضمامه لمعسكر بلاده]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بفضل رونالدو.. النصر يزاحم ريال مدريد وبرشلونة في المبيعات

![بفضل رونالدو.. النصر يزاحم ريال مدريد وبرشلونة في المبيعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"زيزو" يحسم مستقبل رحيله عن الأهلي (فيديو)

!["زيزو" يحسم مستقبل رحيله عن الأهلي (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شجار مفاجئ في نهائي السلة يضع مالك نوتنغهام فورست تحت الأضواء

![شجار مفاجئ في نهائي السلة يضع مالك نوتنغهام فورست تحت الأضواء]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد وداع ليفربول.. محمد صلاح يكشف موعد حسم مستقبله

![بعد وداع ليفربول.. محمد صلاح يكشف موعد حسم مستقبله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الفحوصات تحسم أمر مشاركة ميسي في مونديال "الرقصة الأخيرة"

![الفحوصات تحسم أمر مشاركة ميسي في مونديال "الرقصة الأخيرة"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سباح ينتزع مليون دولار في "أولمبياد المنشطات"

![سباح ينتزع مليون دولار في "أولمبياد المنشطات"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

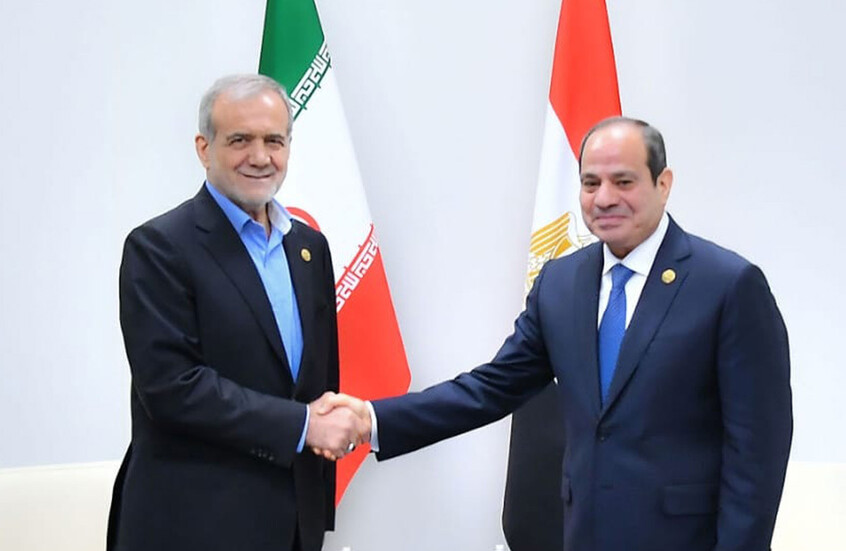

أمريكا ترفض إقامة منتخب إيران خلال المونديال.. والمكسيك تتدخل (فيديو)

![أمريكا ترفض إقامة منتخب إيران خلال المونديال.. والمكسيك تتدخل (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

"الدوما" الروسي يتوعد برد ساحق بعد مقتل 21 طفلا في لوغانسك ويهاجم إيلون ماسك

!["الدوما" الروسي يتوعد برد ساحق بعد مقتل 21 طفلا في لوغانسك ويهاجم إيلون ماسك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاطعة سومي.. لقطات لمعارك تحرير بلدتي زابسيليه ورياسنوي

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية تعلن تحرير بلدتين جديدتين شمال أوكرانيا

![الدفاع الروسية تعلن تحرير بلدتين جديدتين شمال أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول روسي: الأوكرانيون يؤيدون تدمير روسيا مراكز صنع القرار في كييف

![مسؤول روسي: الأوكرانيون يؤيدون تدمير روسيا مراكز صنع القرار في كييف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

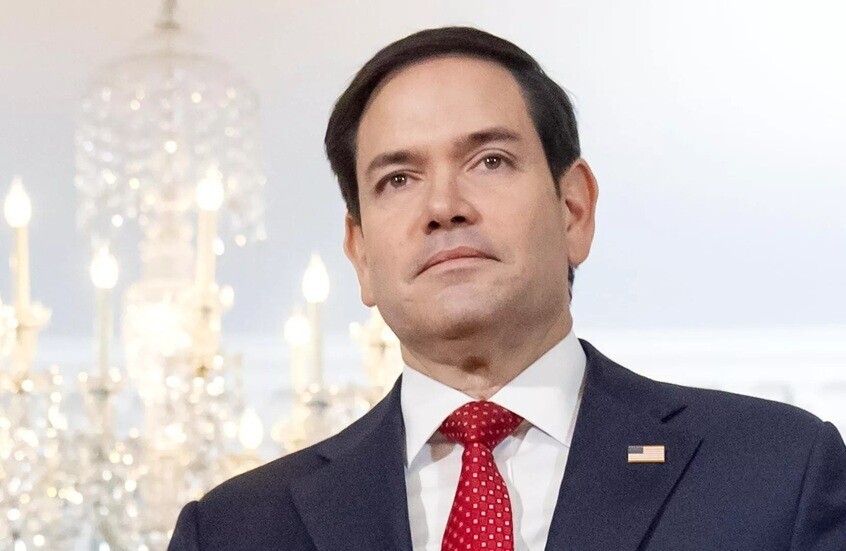

روبيو: المباحثات حول تسوية أوكرانيا متوقفة

![روبيو: المباحثات حول تسوية أوكرانيا متوقفة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الجوية الأوكرانية: نواجه نقصا حادا في صواريخ الدفاع الجوي

![القوات الجوية الأوكرانية: نواجه نقصا حادا في صواريخ الدفاع الجوي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![فيديوهات]()

فيديوهات

RT STORIES

تطور خطير في الاستهدافات الإسرائيلية.. غارة تحذيرية تطال منشأة بمحيط سد القرعون شرقي لبنان

![تطور خطير في الاستهدافات الإسرائيلية.. غارة تحذيرية تطال منشأة بمحيط سد القرعون شرقي لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. مسيرات "روبيكون" الروسية تطارد الجنود الأوكرانيين في كل مكان

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الروسي يتسلم دفعة جديدة من مقاتلات "سو-35 إس"

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لتوافد الحجاج إلى مسجد نمرة يوم عرفة

#اسأل_أكثر #Question_MoreRT STORIES

إندونيسيا.. فيضانات تضرب منطقة باباكان مادانغ قرب جاكرتا

#اسأل_أكثر #Question_MoreRT STORIES

قطاع غزة.. حجم الدمار في حي "الشابورة" وسط مدينة رفح

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لناقلة الغاز "أركتيك ميتاغاز" التي هاجمتها المسيرات الأوكرانية في البحر الأبيض المتوسط

#اسأل_أكثر #Question_MoreRT STORIES

شاهد.. نجاة رياضية بعد اصطدام طائرة خفيفة بمظلتها الشراعية في الجو

![شاهد.. نجاة رياضية بعد اصطدام طائرة خفيفة بمظلتها الشراعية في الجو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![فيديوهات]() فيديوهات

فيديوهات

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

سموتريتش: ندمر 10 مبان في بيروت مقابل كل مسيرة لحزب الله وسننتقل لصور وصيدا والبقاع إذا نفدت المباني

![سموتريتش: ندمر 10 مبان في بيروت مقابل كل مسيرة لحزب الله وسننتقل لصور وصيدا والبقاع إذا نفدت المباني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصادر لـRT: معارك ضارية شمال الليطاني و"حزب الله" يعرقل التقدم الإسرائيلي نحو زوطر الشرقية

![مصادر لـRT: معارك ضارية شمال الليطاني و"حزب الله" يعرقل التقدم الإسرائيلي نحو زوطر الشرقية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قيادة الجبهة الداخلية الإسرائيلية تطلق نظام إنذار أولي من الهجمات الصاروخية من لبنان

![قيادة الجبهة الداخلية الإسرائيلية تطلق نظام إنذار أولي من الهجمات الصاروخية من لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لبنان.. حجم الدمار في بلدة مشغرة نتيجة الغارات الإسرائيلية

#اسأل_أكثر #Question_MoreRT STORIES

غارات إسرائيلية عنيفة على جنوب لبنان والبقاع ترفع حصيلة قتلى مشغرة إلى 12

![غارات إسرائيلية عنيفة على جنوب لبنان والبقاع ترفع حصيلة قتلى مشغرة إلى 12]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"جيروزاليم بوست": إسرائيل تعيش العد التنازلي لحرب جديدة مع "حزب الله" رغم أوهام الهدنة

!["جيروزاليم بوست": إسرائيل تعيش العد التنازلي لحرب جديدة مع "حزب الله" رغم أوهام الهدنة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نتنياهو يتوعد حزب الله: لن نرفع أقدامنا عن دواسة الوقود.. واستعدادات لتوسيع الحرب في لبنان

![نتنياهو يتوعد حزب الله: لن نرفع أقدامنا عن دواسة الوقود.. واستعدادات لتوسيع الحرب في لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي: حزب الله تجاوز خطا أحمر خطيرا

![الجيش الإسرائيلي: حزب الله تجاوز خطا أحمر خطيرا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"نتنياهو.. استيقظ!".. مسيرات "حزب الله" تشعل غضب سكان شمال إسرائيل

!["نتنياهو.. استيقظ!".. مسيرات "حزب الله" تشعل غضب سكان شمال إسرائيل]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أكسيوس": الولايات المتحدة ستدعم إسرائيل في تصعيدها ضد حزب الله

!["أكسيوس": الولايات المتحدة ستدعم إسرائيل في تصعيدها ضد حزب الله]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

17 قتيلا وأكثر من 30 جريحا في غارات اسرائيلية واسعة طالت صور والنبطية والبقاع

![17 قتيلا وأكثر من 30 جريحا في غارات اسرائيلية واسعة طالت صور والنبطية والبقاع]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"حزب الله" يستمر باستخدام سلاحه "المخيف" ضد إسرائيل وينفذ 22 عملية عسكرية في أقل من يوم

!["حزب الله" يستمر باستخدام سلاحه "المخيف" ضد إسرائيل وينفذ 22 عملية عسكرية في أقل من يوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

إيران: لن نترك أي شرّ دون رد

![إيران: لن نترك أي شرّ دون رد]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

التلفزيون الايراني ينفى تقارير إعلامية عن "خطة الـ14 بندا" بين واشنطن وطهران

![التلفزيون الايراني ينفى تقارير إعلامية عن "خطة الـ14 بندا" بين واشنطن وطهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إيران توجه تحذيرا لواشنطن بعد الضربة الأخيرة: ردنا سيتجاوز الإقليم

![إيران توجه تحذيرا لواشنطن بعد الضربة الأخيرة: ردنا سيتجاوز الإقليم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لابيد: الاتفاق الأمريكي المحتمل مع إيران "كارثة" وحكومة نتنياهو فشلت بحروبها في المنطقة

![لابيد: الاتفاق الأمريكي المحتمل مع إيران "كارثة" وحكومة نتنياهو فشلت بحروبها في المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وول ستريت جورنال: تباطؤ مفاوضات إنهاء الحرب مع إيران وسط خلافات حول الملف النووي وتخفيف العقوبات

![وول ستريت جورنال: تباطؤ مفاوضات إنهاء الحرب مع إيران وسط خلافات حول الملف النووي وتخفيف العقوبات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مصدر دبلوماسي: واشنطن وطهران تبحثان خطة لإعادة فتح مضيق هرمز بعد 30 يوما من الاتفاق

![مصدر دبلوماسي: واشنطن وطهران تبحثان خطة لإعادة فتح مضيق هرمز بعد 30 يوما من الاتفاق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: اليورانيوم الإيراني عالي التخصيب سيسلم فورا للولايات المتحدة أو يدمر في مكانه

![ترامب: اليورانيوم الإيراني عالي التخصيب سيسلم فورا للولايات المتحدة أو يدمر في مكانه]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الأمريكي يعلن تنفيذ هجوم في جنوب إيران استهدف منصات صاروخية وقوارب للجيش الإيراني

![الجيش الأمريكي يعلن تنفيذ هجوم في جنوب إيران استهدف منصات صاروخية وقوارب للجيش الإيراني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الخارجية القطرية: مزاعم عرض 12 مليار دولار على إيران لضمان التوصل إلى اتفاق عارية عن الصحة

![الخارجية القطرية: مزاعم عرض 12 مليار دولار على إيران لضمان التوصل إلى اتفاق عارية عن الصحة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

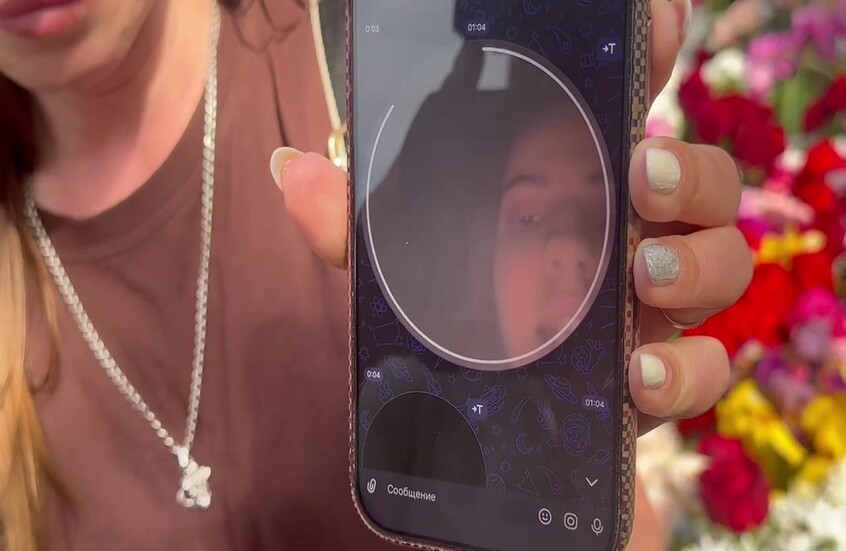

![فتاة توثق قصف نظام كييف على مدرسة لوغانسك وترسل فيديوهات لأقاربها قبل وفاتها]()

فتاة توثق قصف نظام كييف على مدرسة لوغانسك وترسل فيديوهات لأقاربها قبل وفاتها

RT STORIES

فتاة توثق قصف نظام كييف على مدرسة لوغانسك وترسل فيديوهات لأقاربها قبل وفاتها

![فتاة توثق قصف نظام كييف على مدرسة لوغانسك وترسل فيديوهات لأقاربها قبل وفاتها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات